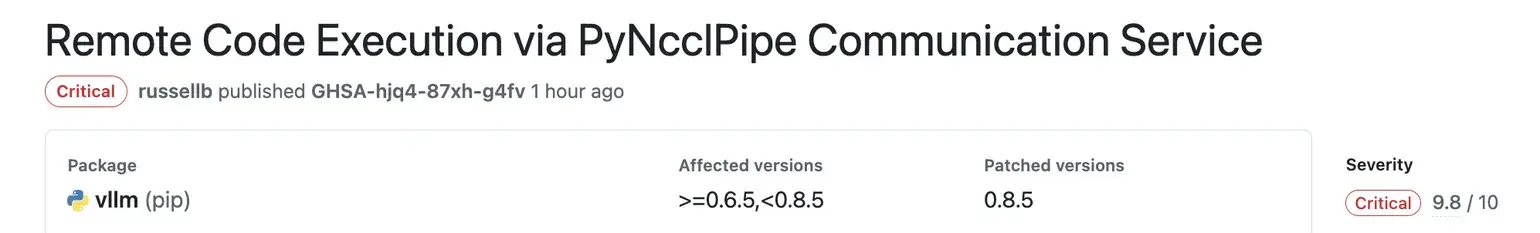

腾讯朱雀实验室近日发现开源大模型推理框架vLL存在严重安全漏洞(CVE-2025-47277,CVSS 9.8分),攻击者可利用此漏洞控制GPU服务器,窃取模型、算力或中断服务。vLLM团队已修复该漏洞并致谢腾讯朱雀实验室。

漏洞技术细节

vLLM 最初由加州大学伯克利分校 Sky Computing 实验室开发,现已成为社区驱动的开源项目,为 LLM 推理和服务提供快速易用的库。该工具支持分布式部署和先进的 KV 缓存管理,并能与工业级 LLM 基础设施集成。

漏洞存在于 PyNcclPipe 类中,该类通过点对点消息传递实现分布式节点间的 KV 缓存传输。其 CPU 端消息传递机制使用 Python 的 pickle 模块进行数据序列化和反序列化。

安全公告指出:"PyNcclPipe 实现中存在严重安全缺陷,它直接使用 pickle.loads 处理客户端提供的数据,形成了可导致远程代码执行的不安全反序列化漏洞。"

攻击影响分析

攻击者通过向运行的 PyNcclPipe 服务发送恶意构造的对象,即可利用该漏洞在主机上执行任意系统命令,从而完全控制服务器。

该问题的根源还与 PyTorch 的 TCPStore 绑定行为有关:"PyTorch 的默认行为是 TCPStore 接口会监听所有网络接口,无论提供的是何种 IP 地址。"

修复建议

vLLM 已实施临时解决方案,确保绑定到指定的私有接口以降低暴露风险。建议用户立即升级至 vLLM v0.8.5 版本。

来源:https://mp.weixin.qq.com/s/caQ1A3oaGXAU9FQlSic5eA