Blender 发布公告称,blender.org 网站在 2023 年 11 月 18 日至 23 日期间持续受到 DDoS 攻击,攻击者通过不断发送请求致使网站服务器超载而瘫痪,导致网站运营严重中断。除了 blender.org 主网站外,其他一些服务也无法使用。

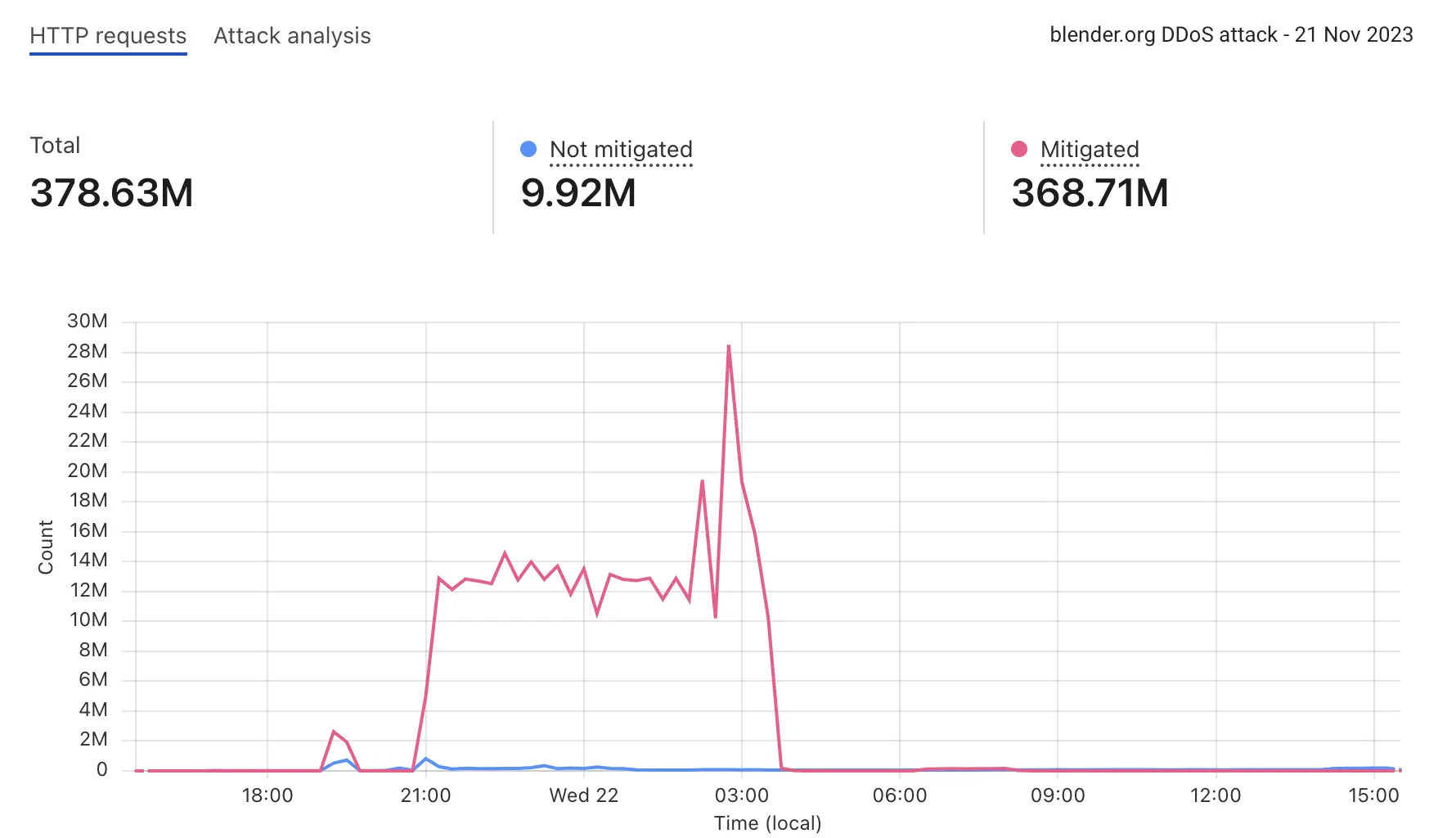

该攻击由具有数百个 IP 地址的僵尸网络执行,发送超过 15 亿个恶意请求,峰值速率为 10 万 rps(每秒请求)。网站断断续续的可用了几天,但即使在攻击者暂停攻击的短时间内,Blender 的基础设施仍然因大量待处理的合法请求而超载,导致服务器难以跟上。

在经过四天的抵御攻击之后 (11 月 21 日) 后,Blender 决定将其网站转移到了 CloudFlare,以减少攻击的影响。目前尚未有人声称对这次袭击负责,动机也未知。

Blender 方面表示,此次攻击的重点是拒绝服务,项目和用户数据未受影响。

攻击事件的具体时间线如下:

- 2023-11-18 blender.org 网站上初步展现出恶意流量的迹象,通过阻止违规地址得到缓解。

- 2023-11-19 恶意流量加剧,导致 blender.org 网站的可用性间歇性中断。

- 2023-11-20 由于流量过大,blender.org 的一些服务(开发者论坛、维基等)无法使用。屏蔽 IP 范围不再有效。

- 2023-11-21 攻击达到全面规模,需要完全停止 blender.org 服务。决定转而使用专门的 DDoS 缓解服务。当日结束时,blender.org 网站恢复正常运行。

- 2023-11-22 01:30 攻击仍在持续,峰值为每分钟超过 500 万个请求。虽然 www.blender.org 的大部分功能已恢复正常,但仍存在一些问题:

- 用户在访问网站之前可能会面临一个“challenge”,以验证自己不是机器人

- 由于技术原因,blender.org(不带 www)仍然无法访问。用户想访问 Blender.org,需确保正确输入 www.blender.org

- 有几个站点仍然不可用(代码、开发人员、文档、devtalk、下载、wiki 等),开发人员继续努力恢复。

- 2023-11-22 10:30 攻击已经停止。blender 继续致力于恢复所有其他受影响站点。

- 2023-11-22 20:30 所有 blender.org 站点均已恢复在线并正常运行。但以此同时,另一次攻击又已经开始。

- 2023-11-23 20:30 攻击已经停止。总共有超过 2.1B 个请求 (高达 100K rps) 得到了缓解。blender 认为该问题已解决,并且只有在 blender.org 上的用户体验受到影响时才会进一步报告。

Blender 是一款免费开源的跨平台 3D 创作套件。使用 Blender,你可以创建 3D 可视化效果,例如静止图像,3D 动画,VFX 快照和视频编辑。它非常适合那些受益于其统一管线和响应式开发过程的个人和小型工作室。与其他 3D 建模工具相比,Blender 对内存和驱动的需求更低。其界面使用 OpenGL,在所有支持的硬件与平台都能提供一致的用户体验。