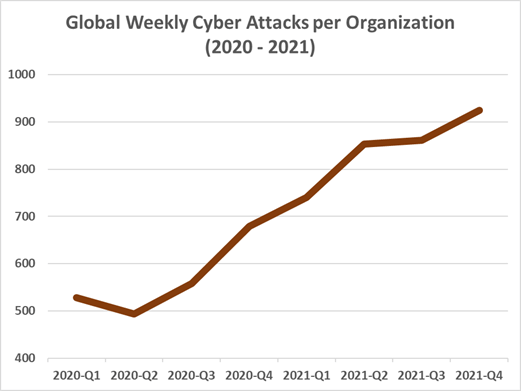

网络安全公司 Check Point Research 最新发布的一份 2021 年调查报告指出,从 2020 年中期到 2021 年,网络攻击的数量呈上升趋势。这一趋势在 2021 年年底达到了历史最高水平,在全球范围内达到每个组织每周遭受 925 次网络攻击的峰值。总体而言,与 2020 年相比,研究人员在 2021 年发现每周对企业网络的攻击增加了 50%。

Check Point 的数据基于其内部 ThreatCloud 工具,该工具从全球数亿个传感器中提取数据。

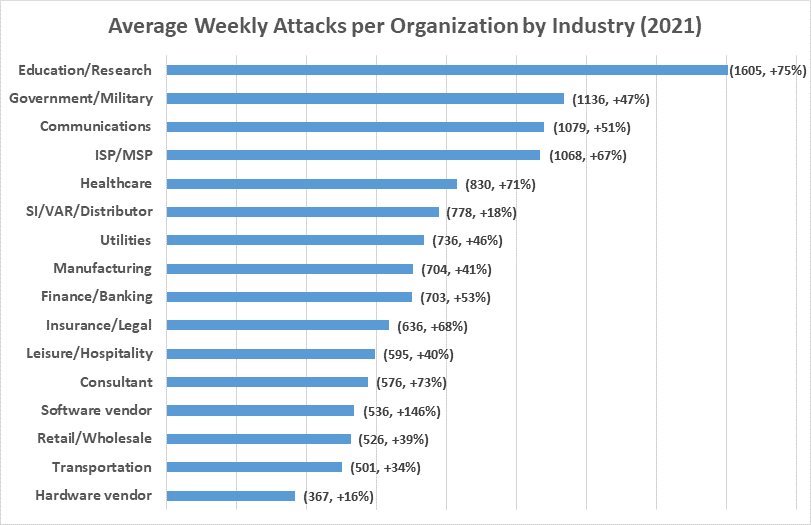

2021 年第 4 季度,每个组织的每周遭受的网络攻击达到历史最高水平,每个组织的攻击次数超过 900 次。其中,教育/研究领域是遭受攻击最多的行业:每个组织平均每周发生 1605 次攻击,相较 2020 年增加了 75%。紧随其后的是政府/军事部门,每周有 1136 次攻击(增加 47%);以及通信行业,每个组织每周有 1079 次攻击(增加 51%)。

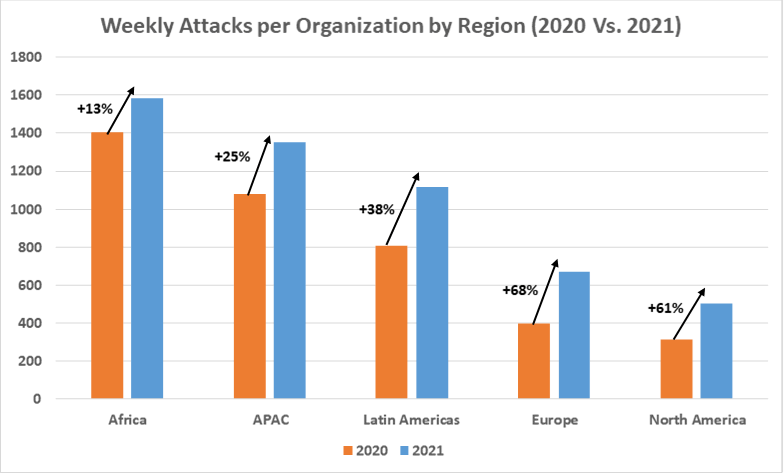

按地区划分时,非洲在 2021 年经历了最多的攻击,每个组织平均每周发生 1582 次攻击;比 2020 年增加了 13%。紧随其后的是亚太地区,每个组织平均每周发生 1353 次攻击(增加 25%);拉丁美洲,每周发生 1118 次攻击(增加 38%);欧洲,每周发生 670 次攻击(增加 68%);和北美,每个组织平均每周发生 503 次攻击(增加 61%)。

研究人员将一些集中在年底的增长归因于 12 月发现的 Log4j 漏洞。Check Point 称,2021 年是网络攻击创纪录的一年,而 Log4j 漏洞让事情变得更加糟糕。

Check Point Software 的数据研究经理 Omer Dembinsky表示,“我们看到网络攻击数量在年底达到顶峰,这主要是因为 Log4j 漏洞的利用尝试。新的渗透技术和规避方法使黑客更容易执行恶意的意图。最令人震惊的是,我们看到一些关键的社会行业涌入最受攻击的名单。教育、政府和医疗行业进入了全球最受攻击行业的前五名。”

Dembinsky 认为,这一数字在 2022 年还会持续增加,因为黑客"继续创新并找到执行网络攻击的新方法,尤其是勒索软件"。“我强烈敦促公众,特别是教育、政府和医疗部门的人,学习如何保护自己的基础知识。简单的措施:如打补丁、分割网络和教育员工,可以在很大程度上使世界更安全。”