随着近几年大模型的迅猛发展,以及安全对抗技术的持续迭代升级,黑产团伙逐渐将攻击目标从传统服务转移到了AI相关服务。

近日,百度安全团队捕获到了一起针对大模型相关组件ComfyUI的攻击事件,经过深入分析,该事件背后团伙已实际针对国内不少公网ComfyUI进行了入侵。

关于ComfyUI

ComfyUI是一款基于节点流程的Stable Diffusion操作界面,专为图像生成任务设计。它通过将深度学习模型的工作流程简化为图形化节点,使用户操作更加直观和易于理解。

ComfyUI提供了高度的可视化和扩展性,用户可以通过拖放操作来构建和调整图像生成流程,无需编写代码。作为大模型图像生成领域的最热门框架之一,其在GitHub斩获了接近7W Star,备受开发者喜爱,根据网络空间测绘数据,全网共有近2700例ComfyUI服务,其中不乏无需密码直接访问的案例。

ComfyUI后台支持加载用户指定的模型文件,同时用户可以方便地管理模型。但给用户带来便利的同时,也存在一些安全隐患。

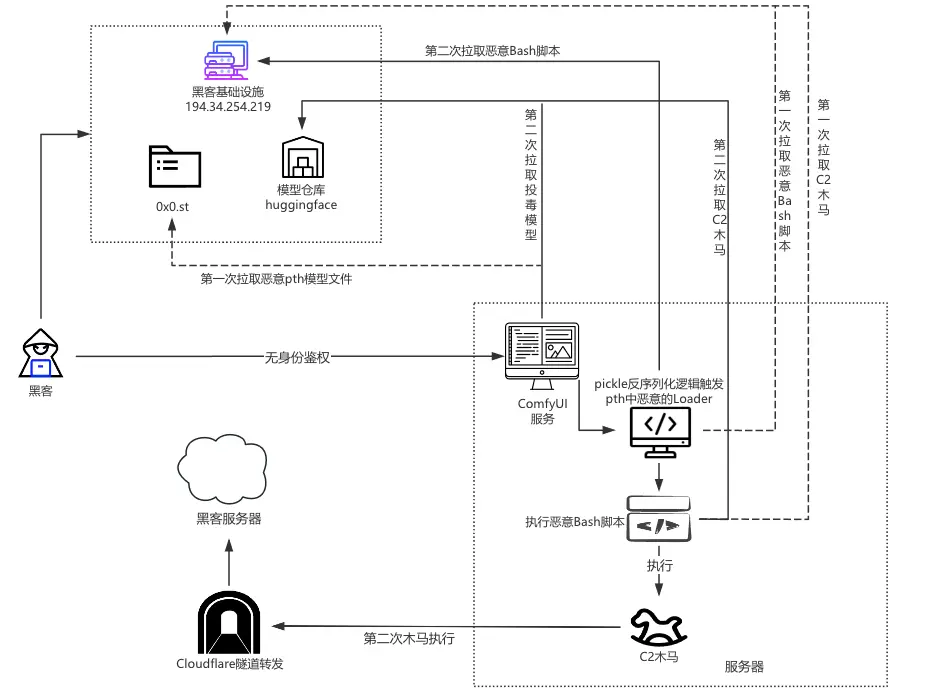

百度安全在捕获的攻击事件中发现,攻击者利用ComfyUI用户错误配置问题,在无需认证的情况下进入到ComfyUI后台,同时利用后台模型加载功能安装攻击者提前上传在Hugging Face的投毒模型文件,以便利用模型加载时的pickle反序列化逻辑,控制受害者机器,进一步渗透目标内网。

本次事件攻击者主要利用了ComfyUI 控制台无身份鉴权的配置错误问题进入控制后台,并通过ComfyUI-Manager插件中的远程下载功能从Hugging Face及其镜像站等相关模型仓库拉取投毒模型(.pth后缀的文件),使得开发者在使用ComfyUI加载投毒模型时会因自身的pickle反序列化逻辑触发恶意的Loader,进而执行恶意Bash脚本,脚本会从攻击者的服务器上拉取C2木马进行远程控制,C2域名为cloudflare.com提供给普通用户使用的隧道服务(用户可以无需外部域名和ip就可以把内网的服务映射到外部),攻击者滥用该服务,达成隐蔽控制的目的。

据CVE官方披露,ComfyUI历史存在多种漏洞类型,包括:任意文件读取漏洞、远程代码执行漏洞、存储XSS漏洞等。

相关漏洞已分配如下CVE编号:CVE-2024-10099、CVE-2024-21574、CVE-2024-21575、CVE-2024-21576、CVE-2024-21577。

本次事件主要利用的ComfyUI默认无身份鉴权机制的"特性",从而直接访问ComfyUI后台。但该“特性”官方并不认为是安全漏洞,归因为用户错误配置,在使用上官方始终认为使用者应自行注意,不要将ComfyUI对公网暴露或应该通过沙箱环境运行,以确保ComfyUI安全。

参考 https://github.com/comfyanonymous/ComfyUI/discussions/5165