云存储平台 Dropbox 最近公开了他们遭遇的严重安全事件,黑客通过网络钓鱼的方式获得其 GitHub 账户的访问权,导致 130 个私有的代码仓库被盗。

据 Dropbox 称,这些仓库包括为了公司内部使用而略加修改的第三方库的副本、内部原型以及他们的安全团队使用的一些工具和配置文件。幸运的是,Dropbox 的核心应用程序或基础设施的代码没有受到该事件的影响,仓库也不包括他们用户的 Dropbox 账户、密码或支付信息等内容。

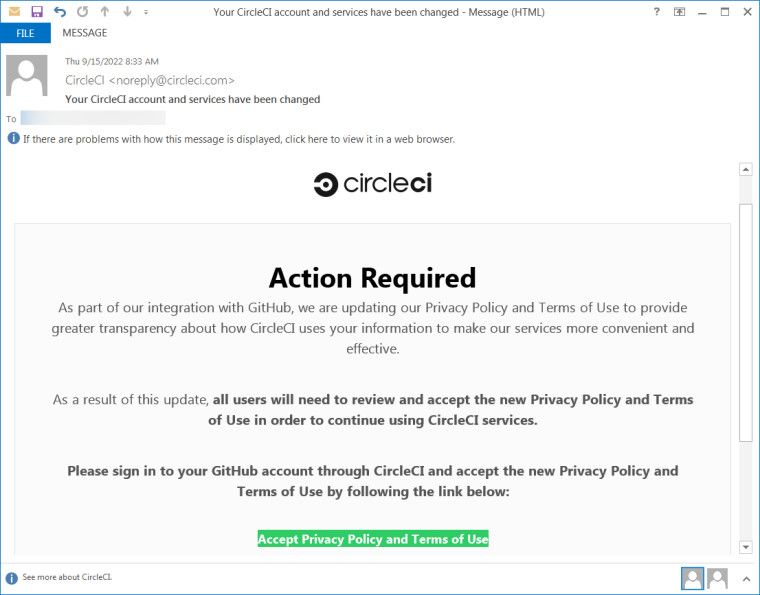

虽然 Dropbox 近日才公布这一消息,但此次安全事件实际上早在 10 月 14 日就发生了,而且此次事件并不是由 Dropbox 首先发现,而是 GitHub 注意到前一天开始 Dropbox 存在可疑的账户行为而向后者发出了提醒。在后续的调查中,Dropbox 发现有黑客正在冒充 CircleCI 向 Dropbox 员工发送钓鱼邮件,CircleCI 是不少 Dropbox 员工都在使用的代码集成和交付平台(邮件截图如下)。

在钓鱼信息中,黑客要求 Dropbox 的员工通过 CircleCI 登录他们的 GitHub 账户,并接受新的使用条款和隐私政策以继续使用该服务。如果他们点击信息上的链接,将会跳转到一个要求输入 GitHub 用户名和密码的网站,之后这些登录信息将会发送给黑客。

虽然这看起来就是一起十分常规的钓鱼邮件,里面也没有用到什么特别的尖端技巧,对于受影响的开发者来说,他们理应也能注意到钓鱼邮件指向的网址和官方网站的差别,但这次网络钓鱼还就是成功了。

Dropbox 目前已经通过内部审查和聘请外部专家共同研究方案来应对攻击,Dropbox 也向监管机构和执法部门报告了此次事件。Dropbox 还计划将身份验证切换到 WebAuthn 登录标准,通过硬件令牌或生物特征因素加强保护。